OpenSSL 操作系统命令注入漏洞(CVE-2022-1292)

OpenSSL命令注入漏洞 (CVE-2022-1292)-CSDN博客

影响版本:

OpenSSL 1.0.2

OpenSSL 1.1.1

OpenSSL 3.x

漏洞修复:

OpenSSL 1.0.2 升级至 1.0.2ze (仅针对高级用户);

OpenSSL 1.1.1 升级至 1.1.1o;

OpenSSL 3.0 升级至 3.0.3;

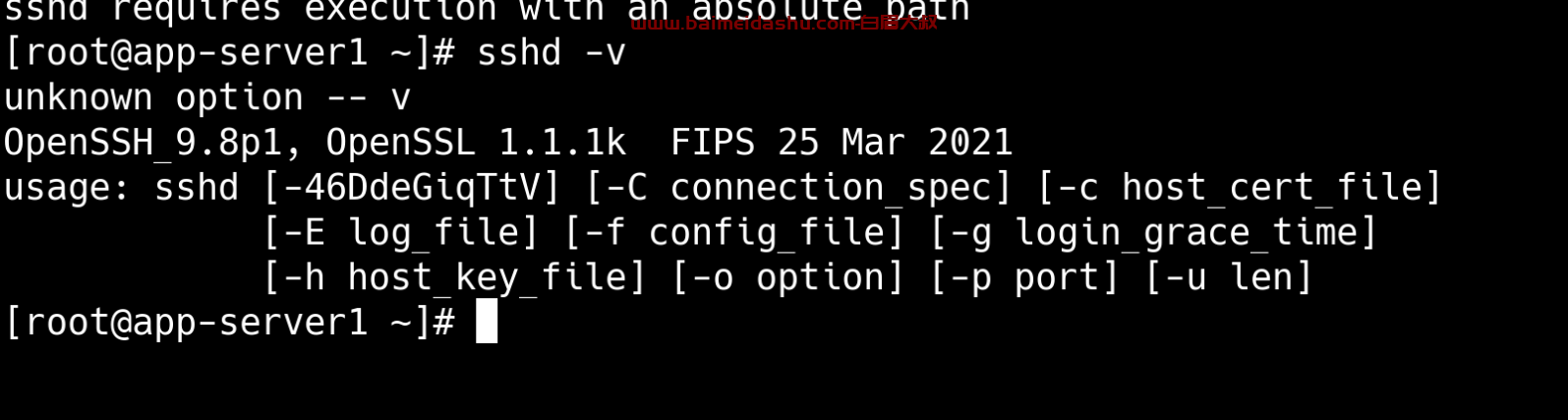

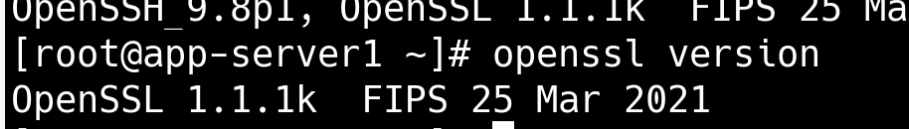

1- 先检查版本:

ssh -V

sshd -V

1.1.1k 升级到 1.1.1o

openssl version

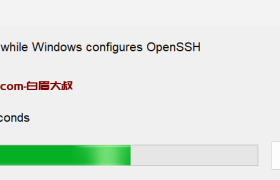

2-下载 1.1.1w 版本

3-安装个openssl 1.1.1w

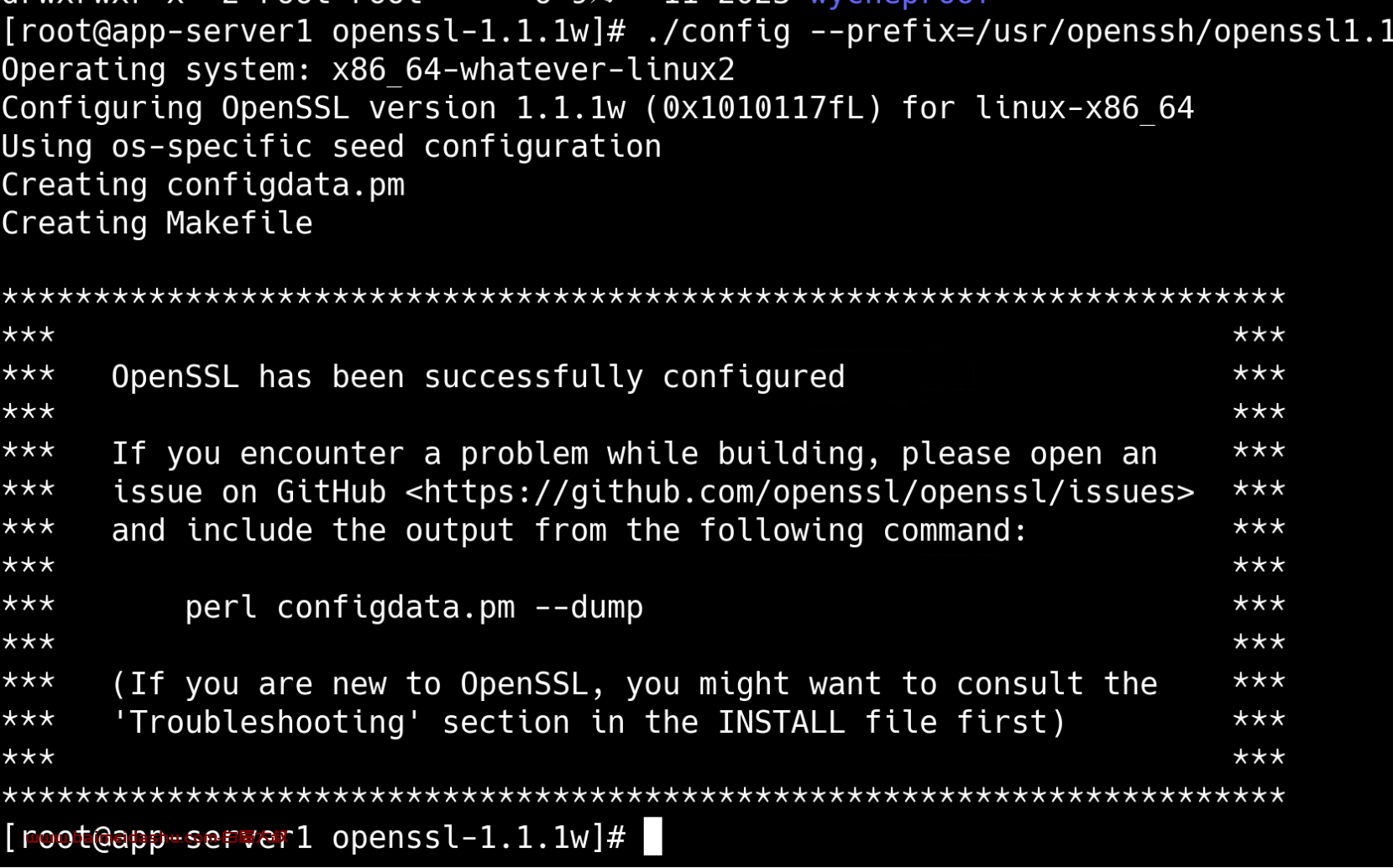

tar -xzvf openssl-1.1.1w.tar.gz

cd openssl-1.1.1w

mkdir -p /usr/openssh/openssl1.1.1w

./config --prefix=/usr/openssh/openssl1.1.1w

然后:

make

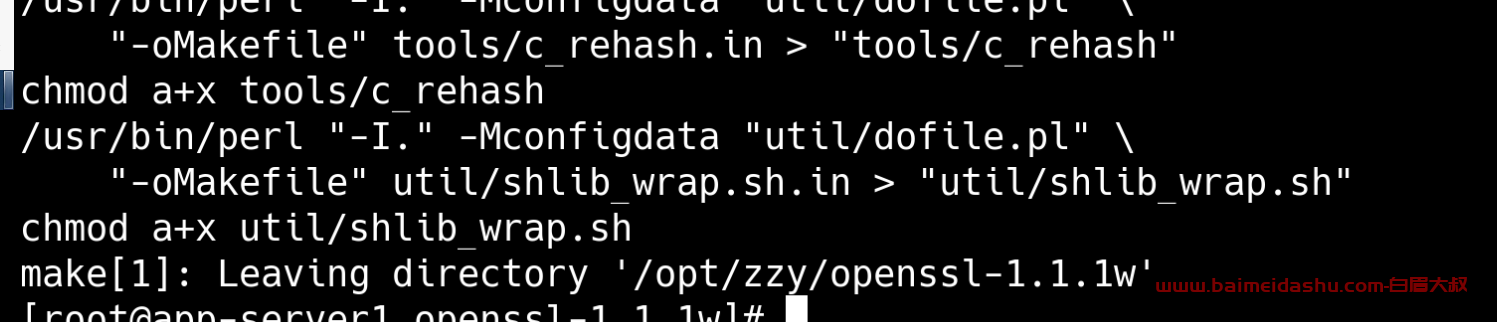

make install

遇到 pod2html 命令找不到:

解决,用perl 安装 pod2html

检查perl 是否安装:

perl -v一旦你有了 Perl,你可以使用 CPAN (Comprehensive Perl Archive Network) 来安装 Pod::Html 模块。在终端中运行以下命令:

然后

cpan Pod::Html

然后再make install

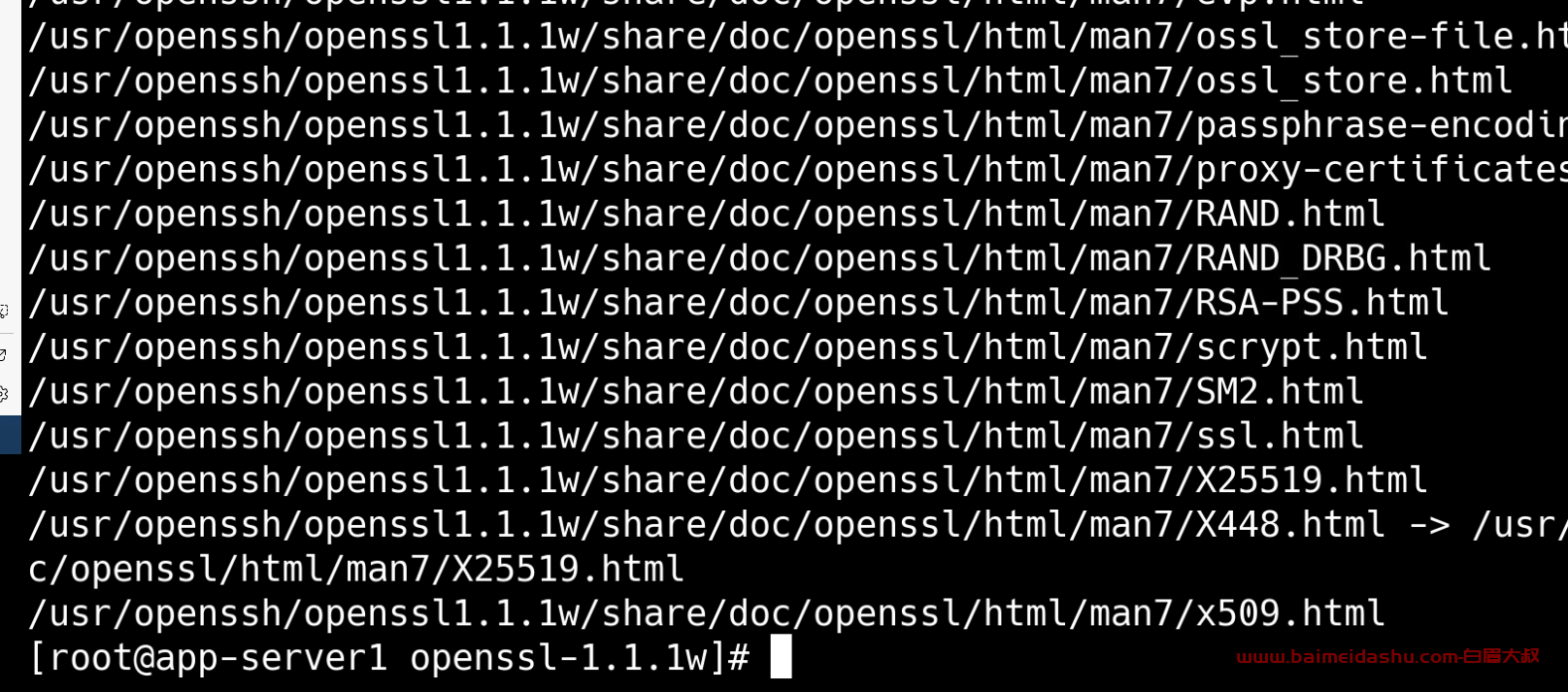

成功:

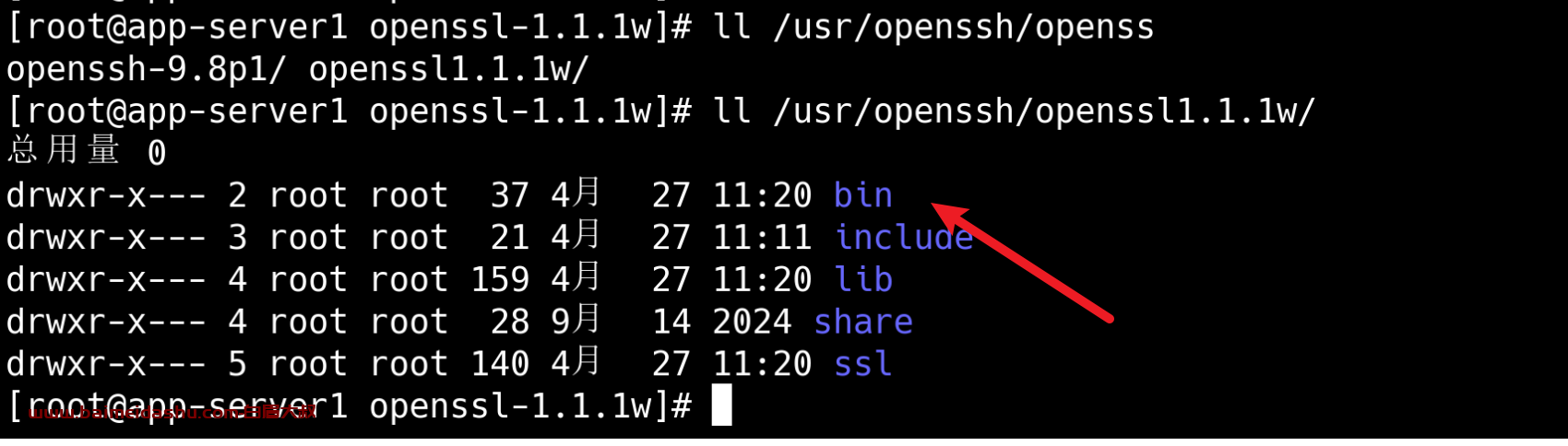

检查:

ll /usr/openssh/openssl1.1.1w

这时候源码可以删除了 (可以不用管)

cd ..

rm -rf openssl-1.1.1w*

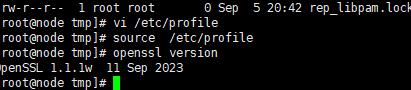

4-配置环境变量:

修改配置文件:

编辑/etc/profile配置文件(vi /etc/profile),设置环境变量,在profile文件最后添加如下两行:

export LD_LIBRARY_PATH=/usr/openssh/openssl1.1.1w/lib:$LD_LIBRARY_PATH

export PATH=/usr/openssh/openssh-9.8p1/bin:/usr/openssh/openssh-9.8p1/sbin:/usr/openssh/openssl1.1.1w/bin:$PATH

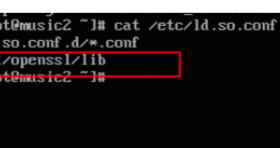

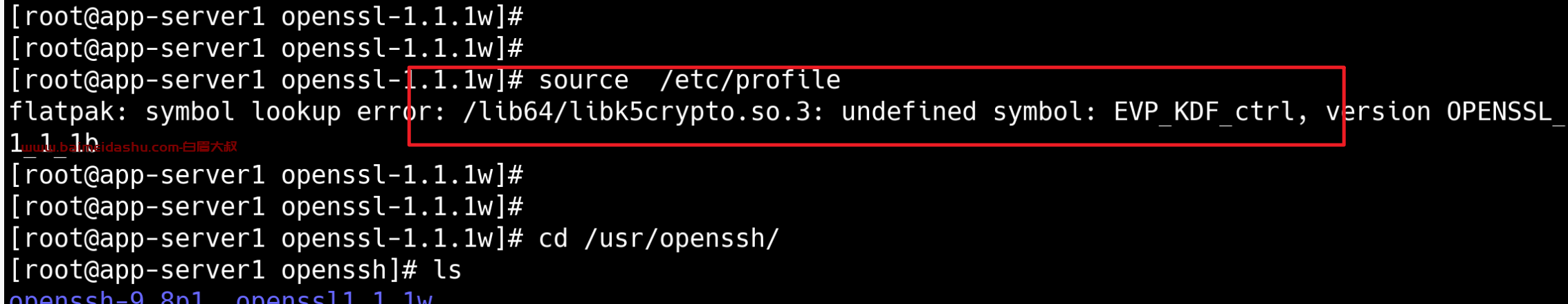

这个地方出错了,

那么只能做个软连接

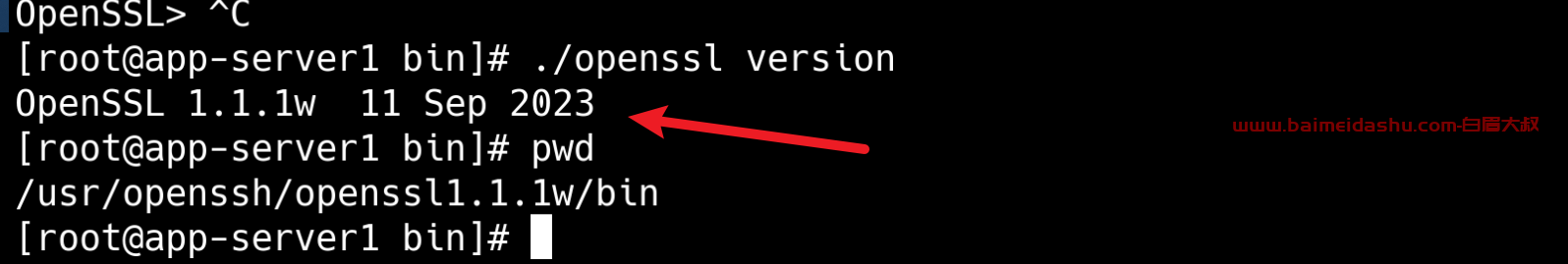

先进到编译安装的目录,检查安装没问题:

这个问题先暂时这样, 不搞太复杂了。

欢迎来撩 : 汇总all